Information Security Study

[CodeEngn] Basic RCE L14 본문

문제: Name이 CodeEngn 일때 Serial을 구하시오

(이 문제는 정답이 여러개 나올 수 있는 문제이며 5개의 숫자로 되어있는 정답을 찾아야함, bruteforce 필요)

Ex) 11111

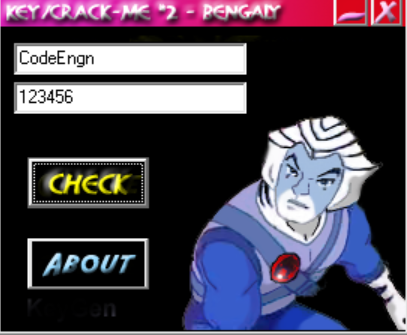

문제 파일을 실행해봤다.

아무 값이나 입력 후 check를 눌렀다.

Immunity Debugger로 파일을 열어보니 패킹되어있음을 알 수 있었다.

PEiD로 UPX로 패킹되었음을 알 수 있었다.

CFF로 언패킹했다.

언패킹 후 다시 디버거로 열었다.

성공구문 위에 EAX와 ESI를 비교하는 CMP문을 찾았다.

BP를 걸고 실행해봤다.

Name에 CodeEngn, Serial에 123456을 입력했다.

내가 입력한 Serial 값이 EAX에 들어가는 것 같았다.

이 값이 ESI와 같으면 성공 구문이 뜨는 것이므로 EAX값이 129A1이어야 한다.

129A1를 10진수로 변환하면 76193이다.

'Reversing > CodeEngn' 카테고리의 다른 글

| [CodeEngn] Basic RCE L15 (0) | 2023.05.16 |

|---|---|

| [CodeEngn] Basic RCE L13 (0) | 2023.05.11 |

| [CodeEngn] Basic REC L12 (0) | 2023.05.09 |

| [CodeEngn] Basic RCE L11 (0) | 2023.05.09 |

| [CodeEngn] Basic RCE L07 (0) | 2023.03.30 |